Школа ASO

Здесь вы можете узнать об ASO, маркетинге приложений, оптимизации магазинов приложений и стратегиях продвижения приложений, а также ознакомиться с последними новостями и анализом рынка приложений. Мы помогаем оптимизировать магазин приложений и способствуем росту данных о приложениях.

Глубокий анализ причин удаления вредоносного ПО из Google Play и руководство по соблюдению требований

2025-03-13

Глубокий анализ причин удаления вредоносного ПО из Google Play и руководство по соблюдению требований

В экосистеме Google Play борьба с вредоносным ПО остается приоритетной задачей. На основе публичных кейсов 2024-2025 гг. и изменений в политике платформы, мы подготовили детальный обзор технических уязвимостей, политических ограничений и стратегий соответствия, подкрепленный реальными примерами и практическими рекомендациями.

I. Основные причины удаления вредоносных приложений и типовые кейсы

-

Злоупотребление рекламными технологиями

-

Технические особенности: Скрытый код для автоматического клика по рекламе или перехвата экрана (например, приложения-«фонарики» или «калькуляторы» с агрессивной рекламой).

-

Политика Google: Нарушение раздела 4.3 «Неавторизованные рекламные взаимодействия» в Политике рекламы и помех.

-

Кейс: В 2023 году Google удалил 17 приложений, которые загружали рекламные модули с задержкой, обойдя проверки (более 120 тыс. установок).

-

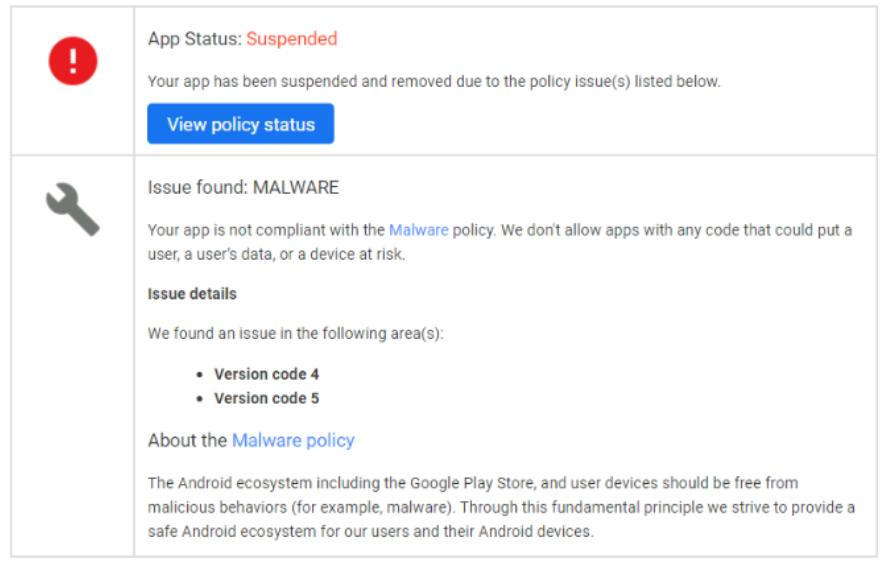

Source: Google Play

-

Незаконный сбор персональных данных

-

Методы: Динамические запросы разрешений, фоновый сбор геолокации, контактов, IMEI через WebView-инъекции.

-

Кейс: Семейство вредоносных программ «Joker» (2020 г.) маскировалось под PDF-сканеры, крало SMS и регистрировало платные подписки.

-

Требования: Соответствие Политике данных пользователей, минимизация собираемой информации. Для ЕС — двойное подтверждение по GDPR.

-

-

Утечка данных через логи

-

Риски: Отладочные сообщения в Logcat с идентификаторами пользователей или геоданными.

-

Пример: Игра в покер была удалена из-за записи GPS-координат в открытом виде.

-

-

Уязвимости WebView

-

Опасные методы:

setJavaScriptEnabled(true)иaddJavascriptInterface()могут привести к удаленному выполнению кода (RCE). -

Кейс: H5-игра (2025 г.) позволяла перехватывать платежные данные через неограниченные кросс-доменные запросы.

-

-

Внедрение вредоносного кода

-

Тренды: Зараженные сторонние SDK (например, библиотеки с майнерами или бэкдорами).

-

Инцидент: Игра на движке Unity (2024 г.) с плагином-бэкдором привела к заражению 500 тыс. устройств ransomware.

-

-

Нарушения авторских прав

-

Критерии: Сходство иконки, названия или интерфейса >70% с известными приложениями.

-

Статистика: В 2025 г. удалено 200 копий «TikTok» с измененными логотипами.

-

-

Контентные нарушения

-

Запрещенные темы: Азартные игры, насилие, контент для взрослых без возрастного ограничения.

-

Механизмы: AI-модели Google + ручная модерация (34% удалений в Q1 2025 г.).

-

II. Стратегии построения системы соответствия

-

Безопасность кода и тестирование

-

Статический анализ: Инструменты SonarQube/Checkmarx для поиска уязвимостей.

-

Динамическое тестирование: Официальная облачная платформа Google Play (рекомендуются реальные устройства).

-

Аудит сторонних библиотек: Белые списки SDK с ISO-сертификатами.

-

-

Архитектура приватности

-

Data Flow Diagram (DFD): Визуализация потоков данных.

-

Минимизация разрешений: Для Android 14+ разделение ACCESS_COARSE/FINE_LOCATION.

-

Инструменты: Генераторы политик OneTrust/TrustArc.

-

-

Рекламная монетизация

-

Сертифицированные SDK: AdMob, Unity Ads.

-

Ограничения: Запрет всплывающей рекламы без действий пользователя.

-

-

Мониторинг и реагирование

-

Подписки: Оповещения об изменениях политик Google.

-

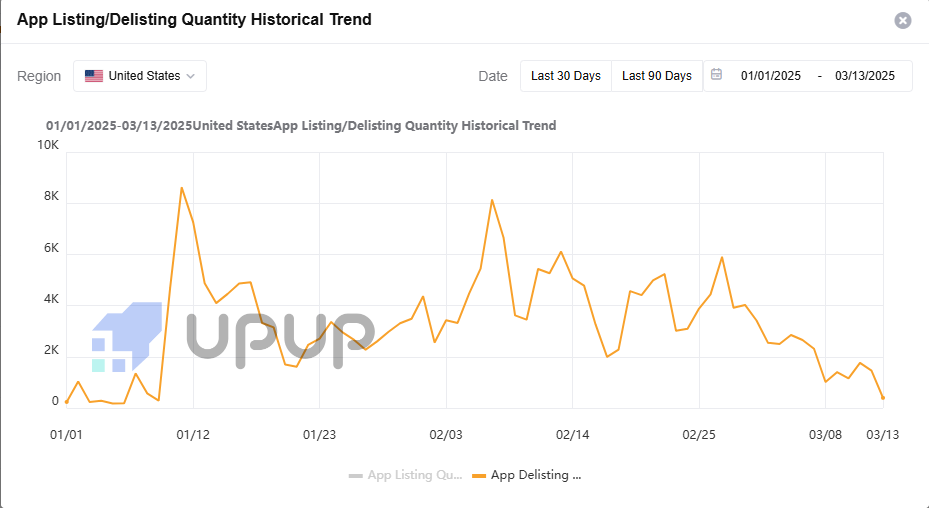

Конкурентный анализ: UPUP.COM/Sensor Tower для отслеживания трендов.

-

Экстренные меры: Подача исправлений в течение 72 часов.

-

Source: UPUP

III. Тренды и рекомендации для разработчиков

-

AI-модерация Модели BERT анализируют семантику описаний. Избегайте слов вроде «бесплатный VIP» — используйте функциональные описания.

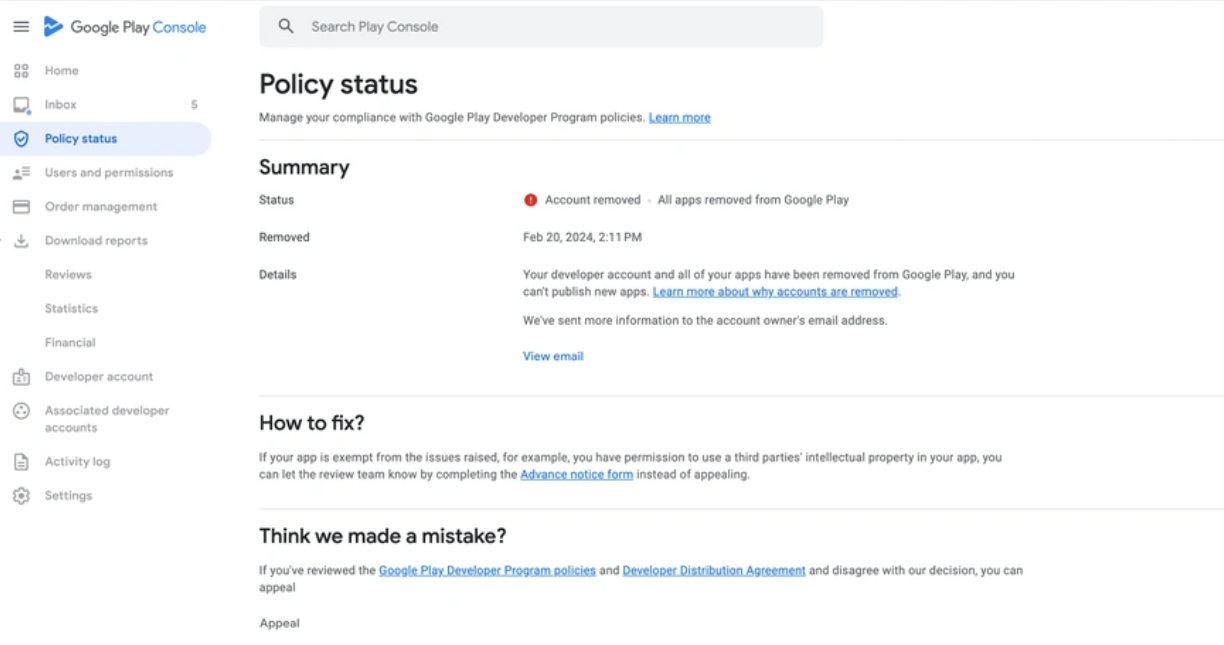

Source: Google Play

-

Локализация требований Рост удалений в ЕС на 47% (2025 г.) из-за DSA. Для Германии/Франции требуются локальные юристы.

-

Новые угрозы «Бомбы замедленного действия» в коде. Решение: RASP (Runtime Application Self-Protection).

IV. Итог: Создание устойчивой экосистемы

Обновленная программа Developer Security Program (2025) требует проверки через VirusTotal перед публикацией. Внедряйте DevSecOps, изучайте кейсы вроде TikTok (локализация данных + аудит). Техническая безопасность, правовое соответствие и операционная прозрачность — три столба успеха в Google Play.

Навигация

Глубокий анализ причин удаления вредоносного ПО из Google Play и руководство по соблюдению требований

I. Основные причины удаления вредоносных приложений и типовые кейсы

II. Стратегии построения системы соответствия

III. Тренды и рекомендации для разработчиков

IV. Итог: Создание устойчивой экосистемы

Бесплатные консультации специалистов по ASO

Вы впервые занимаетесь ASO или не знаете, как выполнить целевую оптимизацию вашего приложения?

Мы предлагаем индивидуальные услуги, предоставляемые специалистами по маркетингу приложений.

Связанные рекомендации

Copyright © 2018 - 2021 AppFast Company, LLC. All Rights Reserved. The AppFast word mark is a

registered trademark of AppFast Company, LLC in the US and other countries.